30.12.2023 - 21:40

El 17 de desembre de 2019 uns agents de la Guàrdia Civil esperaven Elies Campo a l’aeroport de Barcelona. El van veure arribar acompanyat d’una altra persona, i el van fotografiar sense que se n’adonessin. A Campo, li controlaven els moviments perquè veien que era un expert en tecnologia informàtica i que també era independentista. Consideraven que formava part de l’equip de desenvolupadors de l’aplicació del Tsunami Democràtic, juntament amb sis experts més, i li van començar a seguir la pista dins la causa secreta 85/19 que instrueix encara avui el jutjat de l’Audiència espanyola que dirigeix Manuel García-Castellón. Campo no ha acabat formant part de la desena d’investigats per terrorisme, però durant un temps tant ell com els seus pares, els doctors Elías Campo Güerri i Maria Cinta Cid Xutglà, van ser objecte d’espionatge per part de la Guàrdia Civil, amb intervencions telefòniques, seguiments i infeccions amb programari espia. Per una raó d’estat. El cas d’espionatge que va patir la família Campo Cid revela un possible patró en el mètode de l’espionatge polític a l’independentisme i un forat negre que encara no ha aclarit ningú: quan es fa servir Pegasus i qui el fa servir?

Tant el patró d’actuació com el forat negre es desprenen de la comparació de tres documents diferents: l’informe de Citizen Lab sobre el Catalangate, del 18 d’abril de 2022; la llista dels divuit espiats reconeguts pel CNI en la comissió de secrets oficial del congrés espanyol el maig del 2022, i les referències de la Guàrdia Civil a Elies Campo en la peça secreta 85/19 sobre l’organització del Tsunami Democràtic.

El “hacker de barret blanc”

Perquè la Guàrdia Civil sembla que arriba a Campo mitjançant l’espionatge a un dels seus col·legues, Jordi Baylina, enginyer de telecomunicacions i tota una autoritat mundial sobre la tecnologia de la cadena de blocs, el blockchain. Tots dos participaven en el projecte Vocdoni sobre vot electrònic. A Baylina li van infectar el mòbil amb Pegasus per primera vegada el 29 d’octubre de 2019, just quan s’havia esdevingut l’onada més potent de protestes al carrer contra la sentència del Tribunal Suprem espanyol. Així consta en l’informe de Citizen Lab. Curiosament, el 29 d’octubre és un dia clau per la Guàrdia Civil perquè va piular a Twitter un missatge denunciant que el govern espanyol censurava comptes de Github relacionats amb el Tsunami Democràtic. Com que van veure que en el seu perfil (públic) a Twitter es definia com a “desenvolupador de Blockchain, fanàtic d’Ethereum, hacker de barret blanc i lluitador per la llibertat de Catalunya”, s’hi van abraonar.

En els informes de la Guàrdia Civil a l’Audiència espanyola del 16 de desembre es demana aleshores de punxar els telèfons mòbils de Baylina, i el jutge ho concedeix. I el 15 de gener es va autoritzar als agents d’instal·lar-li un programari espia al mòbil. Però segons l’informe de Citizen Lab, a Baylina ja li havien infectat el mòbil amb Pegasus aquell 29 d’octubre; tres vegades més durant el novembre i dues vegades el desembre, l’11 i el 23. La via d’infecció amb Pegasus podia ser diferent, perquè, de fet, el CNI va reconèixer haver espiat Baylina.

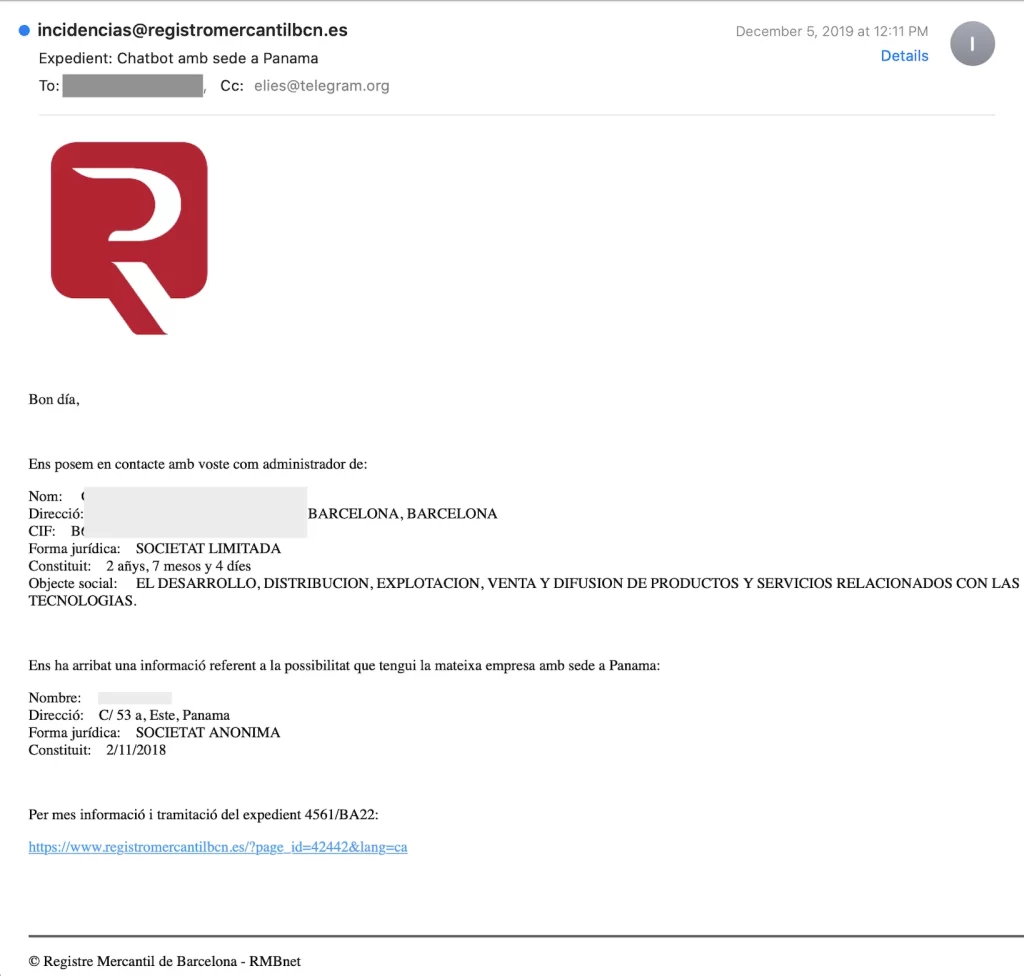

I tant eren objectiu Jordi Baylina com Elies Campo. En el cas de Campo, el CNI no va reconèixer pas haver-lo espiat amb Pegasus. I això, de fet, quadra amb l’informe de Citizen Lab. Perquè Campo viu i treballa als Estats Units, i l’empresa desenvolupadora de Pegasus, la israeliana NSO Group, no permet d’infectar mòbils amb números nord-americans. I van provar amb ell una primera alternativa d’accés a les seves comunicacions, el 5 de desembre de 2019, una setmana més tard d’haver accedit per primera vegada al mòbil de Baylina. Els espies van decidir de provar una infecció amb el programari maliciós anomenat Devil’s Tongue, desenvolupat per Candiru, una altra empresa israeliana fundada per ex-treballadors de NSO i que no depèn solament del número de telèfon.

Elies Campo, dels EUA estant, va rebre el 5 de desembre un correu electrònic que duia el remitent del Registre Mercantil de Barcelona i que tenia informació objectiva sobre una empresa que ell administrava. En el correu, l’advertien que hi havia una altra empresa, de nom semblant, que s’havia registrat al Panamà. Però el correu, que revelava un alt grau de coneixement previ de l’activitat de Campo, però era ple de faltes d’ortografia en català, era fals, era un parany per a poder-li introduir a l’ordinador el Devil’s Tongue. No van reeixir, perquè Campo no va fer clic a l’enllaç. Però no van desistir, i van pensar un pla alternatiu, amb el punt de mira en els seus pares, Elías Campo Güerri i Maria Cinta Cid Xutglà.

L’assalt al mòbil dels pares

Poques setmanes després d’haver rebut aquell correu, Elies Campo Cid va viatjar dels Estats Units a Catalunya per passar les festes de Nadal amb els pares. Va arribar a l’aeroport el 17 de desembre, el dia que els guàrdies civils d’incògnit l’esperaven per controlar-li els moviments. Precisament aquesta és la primera data en què el telèfon de la seva mare fou infectat amb Pegasus, segons l’informe del Catalangate. L’endemà, dia 18, el telèfon del seu pare també fou infectat. I en el cas de Maria Cinta Cid hi ha constància de set infeccions més en dies posteriors, del dia 19 de desembre fins al 9 de gener, pocs dies abans de la tornada d’Elies Campo als EUA.

Aquesta informació amb les dates de les infeccions dels pares d’Elies Campo encaixa perfectament amb les dates durant les quals la Guàrdia Civil el va anar seguint físicament i en va controlar els moviments, d’ençà del moment que va trepitjar l’aeroport. Aquell dia també van identificar la persona que l’acompanyava, de qui els agents van dir que era la seva parella, i en van aportar dades personals, i els van seguir en el trajecte que van fer de l’aeroport fins a l’hotel on es van allotjar. Aquells seguiments els van fer sense haver demanat encara al jutge de l’Audiència espanyola cap autorització ni tan sols per a punxar-li el telèfon amb número de l’estat espanyol, i no ho van fer fins el 10 de gener, amb autorització del jutge del dia 15. Però, mentrestant, els telèfons dels seus pares eren infectats constantment en un intent d’accedir a comunicacions personals seves de manera indirecta.

El doctor Campo Güerri, catedràtic de patologia de la Universitat de Barcelona, és una autoritat en el seu camp, i el maig del 2021 va rebre, de mans del rei espanyol, Felipe VI, el Premio Nacional d’investigació en la categoria de medicina. La doctora Cid Xutglà és doctora de l’Hospital Clínic de Barcelona, professora de la Universitat de Barcelona i experta reconeguda en malalties autoimmunitàries. Els mòbils corporatius de tots dos van ser infectats amb Pegasus, i les dades confidencials de tots els seus pacients van ser exposades de manera il·limitada als responsables policíacs que els van espiar entre el desembre del 2019 i el gener del 2020.

La doctora Cid Xutglà explicava així a VilaWeb pocs dies després de l’esclat de l’escàndol del Catalangate la gravetat de la intromissió de què havia estat víctima: “En el meu telèfon particular tinc xats amb els meus companys on discutim casos de pacients. I des del meu dispositiu tinc accés al correu corporatiu. Com que el servidor on tenim el correu corporatiu ens garanteix la confidencialitat discutim sobre casos de pacients amb el seu nom, i no tan sols amb el número de la seva història clínica. A més, en el telèfon també hi tinc fotografies, moltes de meves. Jo he passat per un tractament oncològic, i m’he fet fotografies, com fa molta gent, quan no tenia cabells, quan els cabells sortien, del pit abans de l’operació, del pit després de l’operació. Són fotografies de la meva intimitat. Per això penso que és molt greu.”

No fou fins pocs dies abans de fer-se públic l’informe del Catalangate que Elies Campo no va saber que també havien infectat els mòbils dels pares. Perquè va pensar que era ben possible, atès que ell n’havia estat un objectiu; durant els mesos d’anàlisi dels casos d’espionatge els investigadors es van fixar que una fórmula habitual consistia a infectar els dispositius de les persones de l’entorn més immediat i més íntim de les víctimes. Va fer analitzar els mòbils dels pares i els experts de Citizen Lab van descobrir no solament que, efectivament, els havien infectats amb Pegasus, sinó que, en el cas de la mare, van detectar un sistema d’infecció de clic zero, és a dir, que no cal que la víctima faci clic a cap enllaç perquè li introdueixin el programari maligne. Aquesta vegada, Pegasus va atacar l’aplicació iMessage i el motor de navegació web del sistema iOS.

La intervenció de les comunicacions privades de tots dos metges es va fer sense autorització judicial, tenint en compte que el CNI, que requereix l’autorització d’un jutge del Suprem, no va reconèixer pas haver-los espiat. I en tota la causa que fins ara ha transcendit del Tsunami Democràtic no consta cap petició d’autorització per part de la Guàrdia Civil per poder-los espiar. Qui ho va fer, aleshores? Qui ho va decidir, qui ho va autoritzar i qui ho sabia?

Seguiments a domicilis

Es veu en aquest cas un possible patró, segons el qual Pegasus entra en joc quan no es vol o no es pot infectar el mòbil d’un investigat amb el procediment judicial habitual i amb el programari espia de què disposa la Guàrdia Civil. Sabien que Elies Campo seria poc temps a Catalunya, coincidint amb les festes de Nadal, van punxar-li el telèfon amb número de l’estat espanyol, van espiar els seus pares amb Pegasus i el van seguir físicament per tot arreu. En la peça secreta a la qual ha tingut accés recentment VilaWeb consten seguiments a Elies Campo quan anava al Departament de Polítiques Digitals, a la Via Laietana. Van comprovar que s’hi va estar una hora i mitja.

El 9 de gener de 2020 el van seguir fins a un espai de coworking al barri de Gràcia de Barcelona, on es va reunir amb un soci d’una companyia de la qual era inversor, i s’hi va estar tres hores. La Guàrdia Civil no sap de què van parlar, però en el seu informe diu que sospita que devien reunir-se “amb ànim de desenvolupar alguna mena d’eina informàtica”. L’endemà, el 10 de gener, el van seguir a una reunió que va tenir amb dues persones més que la Guàrdia Civil assenyalava com a possibles desenvolupadors de l’aplicació del Tsunami. Una reunió en una casa a Vallvidrera durant quatre hores, de les 19.00 a les 23.20. Van decidir d’establir un control fix sobre aquest domicili, durant molts dies, controlant qui hi entrava i qui en sortia, fins i tot quan Elies Campo ja havia tornat als Estats Units, tot i que els agents es pensen que probablement viu a Suïssa.

La intervenció de les comunicacions d’Elies Campo es va prorrogant durant tota la primera meitat del 2020, malgrat la pandèmia. El jutge autoritza que s’allargui la intervenció del seu telèfon amb número de l’estat espanyol però la Guàrdia Civil acaba veient que pràcticament no el fa servir mai. No el poden infectar amb Pegasus, i l’escassa informació que treuen d’ell i dels seus projectes informàtics l’obtenen d’intervencions telefòniques a uns altres investigats que són pròxims a Campo. Segons la documentació que ha pogut consultar VilaWeb, l’investiguen si més no fins a final d’aquell any. Graten tota mena d’informació i troben que l’abril del 2019 havia volat a Brussel·les, en unes dates en què també hi van anar més experts informàtics. Això fa concloure a la Guàrdia Civil que es volia preparar amb el Consell de la República un projecte de separació d’Espanya de manera digital.

Però totes aquestes investigacions han acabat en no res. La causa l’ha accelerada fa poc el jutge García-Castellón per l’interès que té de rebentar l’amnistia acordada entre el PSOE i els partits independentistes, tot mirant de tirar-la endavant amb l’acusació de terrorisme. Però ni Elies Campo ni Baylina no hi són. Durant els darrers anys han furgat en la seva vida, els han seguit, han entrat fins a casa amb programaris espia, i han posat de manifest el caràcter prospectiu d’aquesta investigació. I el seu cas no és pas únic.